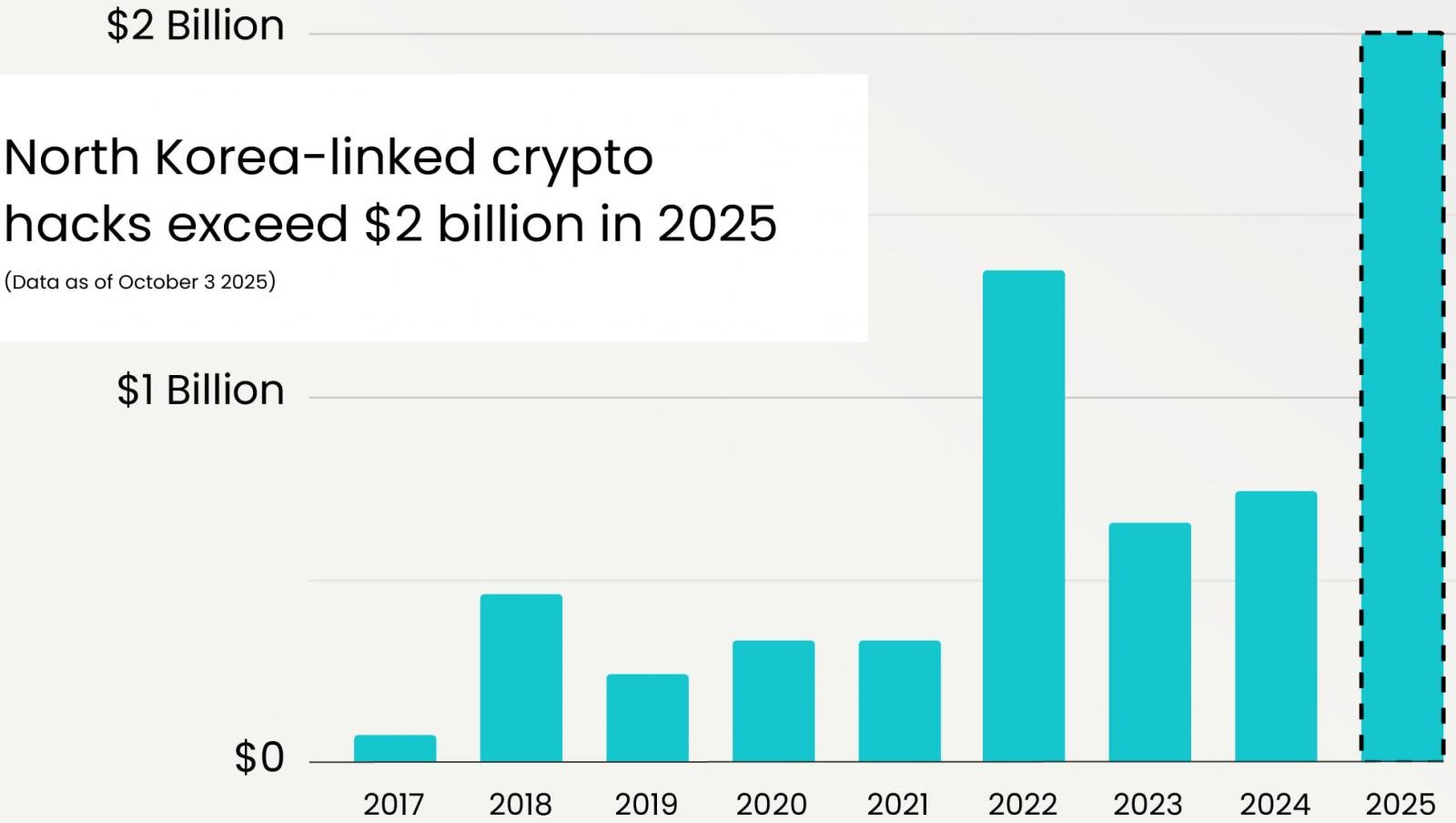

هکرهای کره شمالی در سال ۲۰۲۵ بیش از ۲ میلیارد دلار رمزارز سرقت کردند

طبق گزارشهای رسمی، هکرهای وابسته به دولت کره شمالی در سال ۲۰۲۵ (۱۴۰۴) موفق به سرقت حدود ۲ میلیارد دلار دارایی رمزارزی شدهاند؛ رقمی که بهعنوان بزرگترین مجموع سالانه ثبتشده تاکنون شناخته میشود. این رقم مجموع تأییدشدهی سرقتهای این گروه را به بیش از ۶ میلیارد دلار میرساند.

بر اساس اعلام سازمان ملل و نهادهای دولتی، این منابع مالی برای توسعه برنامههای تسلیحات هستهای کره شمالی مورد استفاده قرار میگیرند. کارشناسان بلاکچین در شرکت Elliptic اعلام کردهاند که این رقم تقریباً سه برابر سال ۲۰۲۴ است و بهمراتب از رکورد قبلی ۱.۳۵ میلیارد دلار در سال ۲۰۲۲ فراتر رفته است؛ رکوردی که عمدتاً به دلیل حملات به Ronin Network و Harmony Bridge ثبت شده بود.

شرکت Elliptic در بیانیهای اظهار داشت: «مجموع سال ۲۰۲۵ بهوضوح از سالهای گذشته فراتر رفته و تقریباً سه برابر مجموع سال قبل است. این موضوع نشاندهنده وابستگی فزاینده کره شمالی به سرقتهای سایبری برای تأمین مالی رژیم خود است.»

بزرگترین بخش از این مجموع سرقت در سال ۲۰۲۵ مربوط به حمله به Bybit در ماه فوریه (بهمن ۱۴۰۳) است که طی آن هکرها موفق به سرقت ۱.۴۶ میلیارد دلار شدند. در طول سال، شرکت Elliptic توانست ۳۰ مورد سرقت رمزارزی را به هکرهای کره شمالی نسبت دهد؛ این نسبتدهی بر اساس تحلیل بلاکچین، الگوهای پولشویی و دادههای اطلاعاتی دیگر انجام شده است.

از دیگر نفوذهای تأییدشده در سال جاری میتوان به حملات به LND.fi، WOO X، Seedify و صرافی تایوانی BitoPro اشاره کرد که گروه Lazarus موفق به سرقت حدود ۱۱ میلیون دلار رمزارز از آن شد. شرکت Elliptic تأکید میکند که ارقام اعلامشده برآوردی محافظهکارانه هستند، چرا که بسیاری از موارد گزارش نمیشوند، برخی نسبتدهیها با اطمینان پایین انجام شدهاند و برخی رویدادها در مجموع اعلامشده لحاظ نشدهاند.

برای نمونه، شرکت Chainalysis بیش از ۱.۳ میلیارد دلار سرقت را به حملات کره شمالی در سال ۲۰۲۴ نسبت داده است که اختلاف میان گزارشهای شرکتهای مختلف را تأیید میکند. یکی از روندهایی که Elliptic در سال جاری شناسایی کرده، تغییر هدف حملات از شرکتها به افراد دارای داراییهای زیاد یا کارکنان صرافیها بوده است.

این افراد از طریق حملات مهندسی اجتماعی هدف قرار میگیرند؛ روشی که بهنظر میرسد جایگزین بهرهبرداری از نقصهای فنی در زیرساختهای دیفای شده باشد. استراتژیهای پولشویی کره شمالی نیز در سال جاری بهویژه در پی فشار نهادهای نظارتی، شرکتهای تحلیل بلاکچین و سازمانهای مجری قانون تکامل یافتهاند.

هکرها اکنون از روشهای پیچیدهتری برای فرار از ردیابی استفاده میکنند که شامل ترکیبهای چندمرحلهای، انتقالهای بینزنجیرهای، استفاده از بلاکچینهای ناشناس، خرید توکنهای کاربردی، بهرهبرداری از آدرسهای بازپرداخت یا استفاده از توکنهای سفارشی صادرشده توسط شبکههای پولشویی است.

با وجود این تاکتیکها، شرکت Elliptic تأکید میکند که شفافیت بلاکچین همچنان به محققان امکان ردیابی منابع مالی غیرقانونی را میدهد و در پروندههای بزرگ سرقت مالی، فرار از ردیابی را دشوارتر میسازد.